|

|

@@ -0,0 +1,215 @@

|

|

|

+<!doctype html>

|

|

|

+<html lang="en">

|

|

|

+ <head>

|

|

|

+ <meta charset="utf-8">

|

|

|

+<title>Introduzione all'Hacking e alla Security</title>

|

|

|

+

|

|

|

+

|

|

|

+<meta name="apple-mobile-web-app-capable" content="yes">

|

|

|

+<meta name="apple-mobile-web-app-status-bar-style" content="black-translucent">

|

|

|

+<meta name="viewport" content="width=device-width, initial-scale=1.0, maximum-scale=1.0, user-scalable=no">

|

|

|

+ <link rel="stylesheet" href="../reveal-js/css/reset.css">

|

|

|

+<link rel="stylesheet" href="../reveal-js/css/reveal.css"><link rel="stylesheet" href="../reveal-js/css/theme/black.css" id="theme">

|

|

|

+<link rel="stylesheet" href="../highlight-js/solarized-dark.min.css"><link rel="stylesheet" href="../style.css" id="custom_css">

|

|

|

+

|

|

|

+ </head>

|

|

|

+ <body>

|

|

|

+

|

|

|

+ <div class="reveal">

|

|

|

+ <div class="slides">

|

|

|

+

|

|

|

+

|

|

|

+ <section><h3 id="sicurezza-informatica-e-hacking">Sicurezza informatica e “Hacking”</h3>

|

|

|

+<p>Dalle “crypto wars” a oggi</p>

|

|

|

+</section><section>

|

|

|

+

|

|

|

+

|

|

|

+<section data-shortcode-section>

|

|

|

+<h3 id="lhacking-come-hack">L’hacking come “hack”</h3>

|

|

|

+</section><section>

|

|

|

+<p>Risolvere problemi esplorando i limiti del possibile con uno spirito giocoso ed ingegnoso.

|

|

|

+Capire come un sistema funziona e come e' stato progettato per oltrepassarne i limiti.</p>

|

|

|

+</section><section>

|

|

|

+<ul>

|

|

|

+<li>Tim-Berners Lee</li>

|

|

|

+<li>Richard M. Stallman</li>

|

|

|

+<li>Linus Torvalds</li>

|

|

|

+<li>Dennis Ritchie</li>

|

|

|

+<li>Aaron Swartz</li>

|

|

|

+<li>…</li>

|

|

|

+</ul>

|

|

|

+

|

|

|

+</section>

|

|

|

+</section><section>

|

|

|

+

|

|

|

+

|

|

|

+<section data-shortcode-section>

|

|

|

+<h3 id="lhacking-come-sicurezza-informatica">L’hacking come sicurezza informatica</h3>

|

|

|

+</section><section>

|

|

|

+<p>Utilizzare le proprie conoscenze tecniche informatiche per eludere sistemi di sicurezza.

|

|

|

+Capire come un sistema funziona e come e' stato progettato per trovarne difetti.</p>

|

|

|

+</section><section>

|

|

|

+<ul>

|

|

|

+<li>Jeff Moss</li>

|

|

|

+<li>Michał Zalewski</li>

|

|

|

+<li>Joanna Rutkowska</li>

|

|

|

+<li>Chaos Computer Club</li>

|

|

|

+<li>Cult of the Dead Cow</li>

|

|

|

+<li>LulzSec</li>

|

|

|

+<li>…</li>

|

|

|

+</ul>

|

|

|

+

|

|

|

+</section>

|

|

|

+</section><section>

|

|

|

+<h3 id="che-cosa-motiva-un-hacker">Che cosa motiva un “hacker”?</h3>

|

|

|

+<p>Curiosita’.</p>

|

|

|

+</section><section>

|

|

|

+<ul>

|

|

|

+<li>Cosa fa un sistema/rete/applicazione?</li>

|

|

|

+<li>Come funziona?</li>

|

|

|

+<li>Come puo’ essere utilizzato?</li>

|

|

|

+<li>In che modo fa quello che ha fatto?</li>

|

|

|

+<li>Perche’ ha agito in quel modo?</li>

|

|

|

+<li>Come e’ stato programmato?</li>

|

|

|

+</ul>

|

|

|

+<p>Motivazioni derivate dalla ricerca scientifica.</p>

|

|

|

+</section><section>

|

|

|

+<h3 id="storia-dellhacking">Storia dell’hacking</h3>

|

|

|

+</section><section>

|

|

|

+<p>Anni ‘60</p>

|

|

|

+<ul>

|

|

|

+<li>Al MIT viene coniato il termine “hacker” nel suo senso piu’ generale. I primi hacker sono ricercatori universitari che hanno accesso a computer.</li>

|

|

|

+<li>Durante gli anni 70 nascono le prime reti tra universita’ e basi militari americane.</li>

|

|

|

+<li>Nasce il fenomeno del phreaking con il famoso phreaker Captain Crunch</li>

|

|

|

+</ul>

|

|

|

+</section><section>

|

|

|

+<p>Anni ‘70-80-90</p>

|

|

|

+<ul>

|

|

|

+<li>Iniziano a nascere i primi collettivi di hacker (Legion of Doom, Cult of the Dead Cow, Chaos Computer Club)</li>

|

|

|

+<li>Hacking delle reti e dei sistemi di grosse aziende informatiche (per ottenere informazioni e potenza di calcolo)</li>

|

|

|

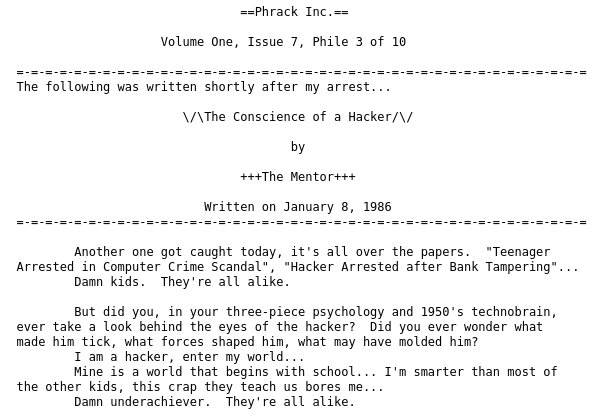

+<li>Primi arresti e processi per hacking (Kevin Mitnick, TheMentor, LOC, …)</li>

|

|

|

+</ul>

|

|

|

+</section><section>

|

|

|

+<p><img src="../images/phrack.png" alt="/images/phrack.png"></p>

|

|

|

+</section><section>

|

|

|

+<p>Anni ‘2000-10</p>

|

|

|

+<ul>

|

|

|

+<li>Nascono i primi gruppi e le prime community online (BBS, forums, IRC, e-zine, …)</li>

|

|

|

+<li>Hacking per accedere a reti e siti web.</li>

|

|

|

+<li>Tecniche di deface e DoS</li>

|

|

|

+<li>Boom dell’hacking, condividere informazioni e’ diventato estremamente piu’ facile.</li>

|

|

|

+</ul>

|

|

|

+</section><section>

|

|

|

+<p>Anni ‘2010-oggi</p>

|

|

|

+<ul>

|

|

|

+<li>Hacking come lavoro (penetration-testing, vulnerability assessment, bug bounty).</li>

|

|

|

+<li>CTF e competizioni di live hacking.</li>

|

|

|

+<li>Conferenze internazionali, canali youtube (liveoverflow), sharing is caring.</li>

|

|

|

+</ul>

|

|

|

+</section><section>

|

|

|

+<h3 id="i-tipi-di-hacker">I tipi di Hacker</h3>

|

|

|

+</section><section>

|

|

|

+<h3 id="white-hat--ethical-hackers">White Hat / Ethical Hackers</h3>

|

|

|

+<p>utilizzano le tecniche di hacking con l’autorizzazione dei proprietari di sistemi e reti per trovare problematiche e risolverle per rendere sicuri tali sistemi.</p>

|

|

|

+</section><section>

|

|

|

+<h3 id="black-hat">Black Hat</h3>

|

|

|

+<p>compiono azioni oltre la legalita’ per un proprio tornaconto (furti di identita’, frodi, minacce, malware)</p>

|

|

|

+</section><section>

|

|

|

+<h3 id="gray-hat">Gray Hat</h3>

|

|

|

+<p>hacking con buone intenzioni e senza causare danni ma senza autorizzazioni o che il proprietario ne sia a conoscenza.</p>

|

|

|

+</section><section>

|

|

|

+<h3 id="script-kiddie">Script kiddie</h3>

|

|

|

+<p>persone che si affacciano per la prima volta al mondo dell’hacking e non hanno conoscenze tecniche.</p>

|

|

|

+</section><section>

|

|

|

+<h3 id="hacktivists">Hacktivists</h3>

|

|

|

+<p>hacker vigilanti con motivazioni politiche per farsi giustizia (sabotare aziende losche, enti governativi, organizzazioni criminali, ecc)</p>

|

|

|

+</section><section>

|

|

|

+<h3 id="lhacking-oggi">L’hacking oggi</h3>

|

|

|

+</section><section>

|

|

|

+<p>Trovare problemi / bug in sistemi informatici (siti, app, reti, dispositivi elettronici, etc).</p>

|

|

|

+</section><section>

|

|

|

+<h3 id="cose-un-bug">Cos’e’ un bug?</h3>

|

|

|

+<p>Un problema che causa un malfunzionamento in un sistema informatico (siti, app, reti, dispositivi elettronici, etc).</p>

|

|

|

+</section><section>

|

|

|

+<h3 id="cose-una-vulnerabilita">Cos’e’ una vulnerabilita’?</h3>

|

|

|

+<p>Un bug che permette a un “malintenzionato” di causare danni al sistema.</p>

|

|

|

+<ul>

|

|

|

+<li>Leggere dati (confidenzialita’)</li>

|

|

|

+<li>Modificare dati (integrita')</li>

|

|

|

+<li>Cancellare o mettere offline dati (disponibilita')</li>

|

|

|

+</ul>

|

|

|

+</section><section>

|

|

|

+<h3 id="heading"></h3>

|

|

|

+</section>

|

|

|

+

|

|

|

+

|

|

|

+

|

|

|

+

|

|

|

+</div>

|

|

|

+

|

|

|

+

|

|

|

+ </div>

|

|

|

+<script type="text/javascript" src=../reveal-hugo/object-assign.js></script>

|

|

|

+

|

|

|

+<a href="../reveal-js/css/print/" id="print-location" style="display: none;"></a>

|

|

|

+<script type="text/javascript">

|

|

|

+ var printLocationElement = document.getElementById('print-location');

|

|

|

+ var link = document.createElement('link');

|

|

|

+ link.rel = 'stylesheet';

|

|

|

+ link.type = 'text/css';

|

|

|

+ link.href = printLocationElement.href + (window.location.search.match(/print-pdf/gi) ? 'pdf.css' : 'paper.css');

|

|

|

+ document.getElementsByTagName('head')[0].appendChild(link);

|

|

|

+</script>

|

|

|

+

|

|

|

+<script type="application/json" id="reveal-hugo-site-params">{"custom_css":"style.css","highlight_theme":"solarized-dark"}</script>

|

|

|

+<script type="application/json" id="reveal-hugo-page-params">null</script>

|

|

|

+

|

|

|

+<script src="../reveal-js/js/reveal.js"></script>

|

|

|

+

|

|

|

+<script type="text/javascript">

|

|

|

+

|

|

|

+

|

|

|

+ function camelize(map) {

|

|

|

+ if (map) {

|

|

|

+ Object.keys(map).forEach(function(k) {

|

|

|

+ newK = k.replace(/(\_\w)/g, function(m) { return m[1].toUpperCase() });

|

|

|

+ if (newK != k) {

|

|

|

+ map[newK] = map[k];

|

|

|

+ delete map[k];

|

|

|

+ }

|

|

|

+ });

|

|

|

+ }

|

|

|

+ return map;

|

|

|

+ }

|

|

|

+

|

|

|

+ var revealHugoDefaults = { center: true, controls: true, history: true, progress: true, transition: "slide" };

|

|

|

+ var revealHugoSiteParams = JSON.parse(document.getElementById('reveal-hugo-site-params').innerHTML);

|

|

|

+ var revealHugoPageParams = JSON.parse(document.getElementById('reveal-hugo-page-params').innerHTML);

|

|

|

+

|

|

|

+ var options = Object.assign({},

|

|

|

+ camelize(revealHugoDefaults),

|

|

|

+ camelize(revealHugoSiteParams),

|

|

|

+ camelize(revealHugoPageParams));

|

|

|

+ Reveal.initialize(options);

|

|

|

+</script>

|

|

|

+

|

|

|

+

|

|

|

+

|

|

|

+

|

|

|

+ <script type="text/javascript" src="../reveal-js/plugin/markdown/marked.js"></script>

|

|

|

+

|

|

|

+ <script type="text/javascript" src="../reveal-js/plugin/markdown/markdown.js"></script>

|

|

|

+

|

|

|

+ <script type="text/javascript" src="../reveal-js/plugin/highlight/highlight.js"></script>

|

|

|

+

|

|

|

+ <script type="text/javascript" src="../reveal-js/plugin/zoom-js/zoom.js"></script>

|

|

|

+

|

|

|

+

|

|

|

+ <script type="text/javascript" src="../reveal-js/plugin/notes/notes.js"></script>

|

|

|

+

|

|

|

+

|

|

|

+

|

|

|

+

|

|

|

+

|

|

|

+ </body>

|

|

|

+</html>

|