Sicurezza informatica e “Hacking”

Dalle “crypto wars” a oggi

L’hacking come “hack”

Risolvere problemi esplorando i limiti del possibile con uno spirito giocoso ed ingegnoso. Capire come un sistema funziona e come e' stato progettato per oltrepassarne i limiti.

- Tim-Berners Lee

- Richard M. Stallman

- Linus Torvalds

- Dennis Ritchie

- Aaron Swartz

- …

L’hacking come sicurezza informatica

Utilizzare le proprie conoscenze tecniche informatiche per eludere sistemi di sicurezza. Capire come un sistema funziona e come e' stato progettato per trovarne difetti.

- Jeff Moss

- Michał Zalewski

- Joanna Rutkowska

- Chaos Computer Club

- Cult of the Dead Cow

- LulzSec

- …

Che cosa motiva un “hacker”?

Curiosita’.

- Cosa fa un sistema/rete/applicazione?

- Come funziona?

- Come puo’ essere utilizzato?

- In che modo fa quello che ha fatto?

- Perche’ ha agito in quel modo?

- Come e’ stato programmato?

Motivazioni derivate dalla ricerca scientifica.

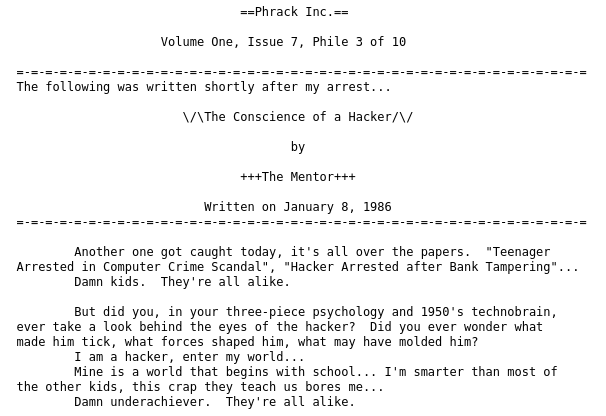

Storia dell’hacking

Anni ‘60

- Al MIT viene coniato il termine “hacker” nel suo senso piu’ generale. I primi hacker sono ricercatori universitari che hanno accesso a computer.

- Durante gli anni 70 nascono le prime reti tra universita’ e basi militari americane.

- Nasce il fenomeno del phreaking con il famoso phreaker Captain Crunch

Anni ‘70-80-90

- Iniziano a nascere i primi collettivi di hacker (Legion of Doom, Cult of the Dead Cow, Chaos Computer Club)

- Hacking delle reti e dei sistemi di grosse aziende informatiche (per ottenere informazioni e potenza di calcolo)

- Primi arresti e processi per hacking (Kevin Mitnick, TheMentor, LOC, …)

Anni ‘2000-10

- Nascono i primi gruppi e le prime community online (BBS, forums, IRC, e-zine, …)

- Hacking per accedere a reti e siti web.

- Tecniche di deface e DoS

- Boom dell’hacking, condividere informazioni e’ diventato estremamente piu’ facile.

Anni ‘2010-oggi

- Hacking come lavoro (penetration-testing, vulnerability assessment, bug bounty).

- CTF e competizioni di live hacking.

- Conferenze internazionali, canali youtube (liveoverflow), sharing is caring.

I tipi di Hacker

White Hat / Ethical Hackers

utilizzano le tecniche di hacking con l’autorizzazione dei proprietari di sistemi e reti per trovare problematiche e risolverle per rendere sicuri tali sistemi.

Black Hat

compiono azioni oltre la legalita’ per un proprio tornaconto (furti di identita’, frodi, minacce, malware)

Gray Hat

hacking con buone intenzioni e senza causare danni ma senza autorizzazioni o che il proprietario ne sia a conoscenza.

Script kiddie

persone che si affacciano per la prima volta al mondo dell’hacking e non hanno conoscenze tecniche.

Hacktivists

hacker vigilanti con motivazioni politiche per farsi giustizia (sabotare aziende losche, enti governativi, organizzazioni criminali, ecc)

L’hacking oggi

Trovare problemi / bug in sistemi informatici (siti, app, reti, dispositivi elettronici, etc).

Cos’e’ un bug?

Un problema che causa un malfunzionamento in un sistema informatico (siti, app, reti, dispositivi elettronici, etc).

Cos’e’ una vulnerabilita’?

Un bug che permette a un “malintenzionato” di causare danni al sistema.

- Leggere dati (confidenzialita’)

- Modificare dati (integrita')

- Cancellare o mettere offline dati (disponibilita')